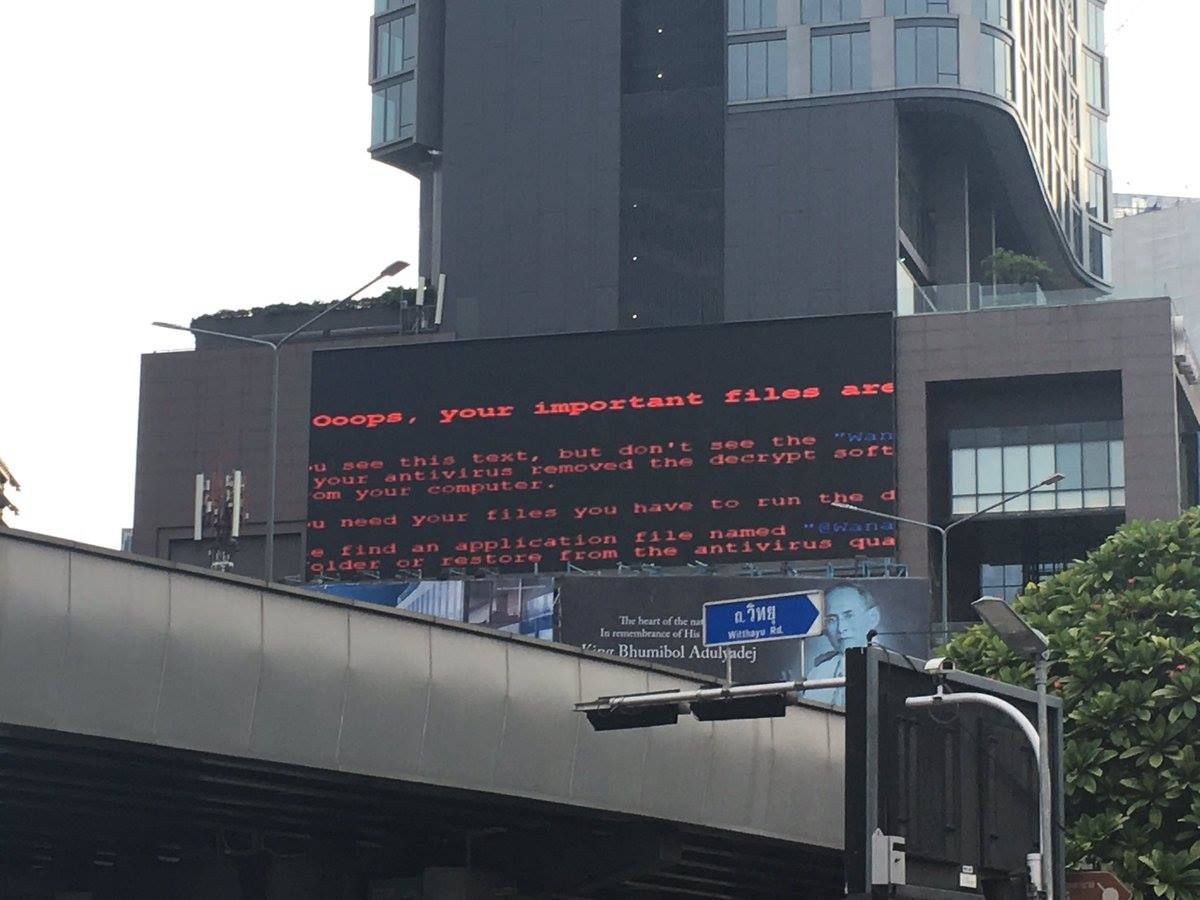

Uno aprende a los golpes. No hay dudas de eso. Y el golpe que recibieron muchas empresas y organismos hace unos pocos días con el ransomware WannaCry fue tan grande que lo mínimo que podríamos esperar de esto, si queremos sacar algo positivo, es que se aprenda a tomarse la seguridad un poco más en serio.

El pibe de sistemas

Hay cosas que son comprensibles, como que una pequeña empresa no tenga un departamento de IT, pero cuando hablamos de multinacionales o empresas gigantes que facturan millones, no pueden manejarse como si tuviesen al “pibe de sistemas”.

Lo que ha demostrado WannaCry es lo mal que se hace el trabajo de IT en muchas empresas, o la poca atención que se le presta, y todo lo que debe cambiar. ¿Significa esto que la culpa es netamente del departamento de IT? No necesariamente. Son incontables los casos donde son los últimos en recibir presupuesto o se les presta poca o nada de atención a sus llamados de alerta o falta de recursos.

Si por algún motivo la empresa no hubiese podido facturar, hubiesen movido todo lo necesario para solucionarlo rápidamente, y no hubiesen tardado dos meses, o dos días. Lo mismo debe hacerse con vulnerabilidades tan extremas como las que aprovechaba la NSA, y WannaCry es un claro ejemplo de las consecuencias de no hacerlo.

En una empresa donde se usan varios sistemas diferentes no es trivial aplicar parches, hay que hacer pruebas, modificaciones, más pruebas, pero tampoco podría decirse que no han tenido tiempo. Microsoft sacó en marzo las actualizaciones de seguridad para Windows Vista, 7, 8 y Server 2008 en adelante. Dos meses más tarde, si no fuiste capaz de aplicar un parche de seguridad tan relevante, tenés un problema muy grave.

¿Y Windows XP?

Lo último que deberían preguntar es porqué no aparece Windows XP en la lista, ese sistema operativo salió hace 15 años y medio. No estamos hablando de un reloj clásico, estamos hablando de un software. 15 años es una eternidad, y después de varias prórrogas, se terminó el soporte. Déjenlo morir en paz.

Las prórrogas fueron necesarias, reconocieron que la base instalada seguía siendo grande y se necesitaba más tiempo para migrar, pero pedir una actualización para XP es como reclamar un parche para Windows 3.11.

¿Quién cuida nuestros datos?

Cualquier persona con algún interés en tecnología supo hace meses que la vulnerabilidad existía, y que los sistemas operativos anteriores a Windows 10 tenían las puertas abiertas de par en par para ataques como el de WannaCry.

Hay que decir las cosas como son, es vergonzoso que empresas que deben cuidar tus datos, que se llenan la boca hablando de seguridad, no sean capaces de tener sus sistemas operativos actualizados. No estamos hablando de alguien víctima de un hackeo elaborado, de un servidor web y un exploit nuevo. Estamos hablando de tomarse en serio las vulnerabilidades graves conocidas y de algo tan básico como aplicar los parches de seguridad.

Pero las empresas privadas no son las únicas afectadas, el estado es incluso más vulnerable, y si de protección de datos hablamos, más miedo debería darnos. En Inglaterra hospitales enteros se vieron paralizados, con información confidencial de sus pacientes a la merced de los atacantes. Esto no es trivial. No es una empresa perdiendo facturación.

Android, una bomba de tiempo de la que nadie habla

El sistema operativo de Google es el que está presente en la mayor cantidad de teléfonos en el mercado, y si bien Google constantemente arregla problemas de seguridad, termina siendo irrelevante. El problema de fondo es conocido, y una de las principales críticas de Android. Prácticamente nadie usa la última versión del OS, la más segura. Según la data que Google mostró ayer en Google IO17, solo el 0,5% de la base corre la versión más reciente. Mientras se habla de los features de la nueva beta de Android 8.0, el 93% del total de teléfonos en el mercado corre 6.x o anterior, que tiene más de dos años en el mercado.

Tratemos de ser positivos

Aunque el panorama no es el más esperanzador, un buen golpe contra la pared nos puede hacer despertar y reconocer que el problema de seguridad en nuestros dispositivos, ya sean PCs o móviles, tiene que ser tomado de otra manera. Más en medio del auge del Internet de las cosas. Si no somos capaces de tener actualizada una PC, se imaginan qué podría pasar con un automóvil? De todo se puede aprender. WannaCry es lo mejor que nos podría haber pasado. Es una llamada de atención, que por ahora ha salido muy barata.

A mi me encanta es ver como le echan toda la culpa de esto a Microsoft, que no está de más decir actuó sumamente bien, hasta dando parches de emergencia para el vejestorio de XP. Pero si les tiras una flor eres un vendido.

Totalmente. Microsoft se portó muy, pero muy bien esta vez, y en general, estos ultimos años.

Excepto por el tema de la privacidad en W10, Microsoft se está portando bien en general.

Estoy muy de acuerdo con todo lo comentado en el artículo, especialmente en lo poco valorados que están los técnicos de IT.

No quiero dar nombres, pero aprovecho la ocasión para dar un tirón de orejas a esos super expertos en ciberseguridad que son unos chaqueteros y sólo se arriman al sol que más calienta. Abanderados de multinacionales, se han acomodado para amasar dinero de conferencia en conferencia… y cuando la empresa para la que trabajan es una de las más afectadas del país por WannaCry, se desmarcan diciendo que ha sido más una crisis mediática que real y que encima lo ocurrido no es responsabilidad suya. Que caradura.

Cruzó fugazmente por mi mente la imagen de Don Chema Alonso, jeje

Mientras leía el post me iba acordando de otros del mismo sitio. El de SCAV fue el primero que me vino a la mente.

Está muy bien que salgan parches para corregir agujeros de seguridad. Entiendo que a XP no le den más importancia, porque justamente han pasado 15 largos años ya (y me acordé del post con el contador que tenia disketes de 5 1/4)… pero Android?

Soy usuario de un smartphone con Android que compré hace 2 años y no le veo la necesidad de cambiarlo. Tiene la versión 5.02 y me anda bien…

… entonces porqué tengo que subirme al tren de tener el último teléfono de 20 lucas? Por que de un año al otro sacan una versión nueva y se olvidan tan pronto de las anteriores?

Obsolesencia de software programada.

No todos viven en el primer mundo para darse esos lujos.

Mi humilde opinión.

Estoy de acuerdo. Las empresas tienen lanzan un modelo nuevo cada semana, es una barbaridad la cantidad de modelos con sutiles diferencias que lanzan lo que hace que todas pierdan soporte prematuramente ya que es inviable mantener a todos.

Mi celular se quedó sin mas memoria interna, pero todo lo demas funciona bien y solo por eso me veo obligado a comprar uno de mayor capacidad, es ridiculo que no tengan capacidad de upgrade. Dios quiera que los celulares modulares sean pronto una realidad.

Diego, tenés toda la razón. Como decía en el artículo, ese es para mí uno de los grandes puntos negativos de Android. Salvo Motorola que en una época actualizaba rápido, nunca nadie fue capaz de hacer un trabajo medianamente digno con las actualizaciones. Es una vergüenza que para tener la última versión de un OS no solo tengas que comprar un teléfono nuevo sino que sea el de gama más alta, porque el resto que se vende en el mercado no tiene ni tendrá actualizaciones… Ojalá que Google logre cambiar esto de alguna manera que funcione.

Hola a todos, una pregunta…

Leí la parte de google android y me pregunto de por qué no tiene actualizaciones de seguridad como windows, tengo el 6.0.1 con un galaxy j5 2016 y solo una actualización tuve hace un mes, pero sólo eso.

Con el celular que tuve antes (moto d3) jamás tuve una actualización de algo.

En mi trabajo aún usan Windows XP en unas 4000 computadoras y se les infecto toda la red.

Tardaron tres días clonando imágenes con norton ghost y poniendo el parche que lanzó Microsoft. La empresa se llama ‘atento’ es un contact center con muchas sucursales en el mundo.

Hubo una época en que el uso de los computadores estaba acotado a ciertos ambientes, como el bancario o el administrativo, no había computadores en las casas ni en los bolsillos como ahora, eran carísimos, pesados y grandes. Y existía un proceso que llevábamos a cabo casi como un ritual religioso… El bendito backup incremental. Todos los días, la última media hora del horario laboral la pasábamos poniendo y sacando los diskettes de 5.25 pulgadas del drive de la caja del respaldo del mismo día pero de la semana anterior, así teníamos un backup completo de los últimos siete días. Y era como el seguro del coche, jamás lo utilizábamos, pero cuando algo malo sucedía y lo necesitábamos, pucha que cobraba valor cada segundo de nuestro tiempo invertido en esas copias en diskettes.

Hoy en día tenemos computadores hasta en la máquina del café, pero nadie es capaz de hacer un respaldo de lo más importante de un sistema informático… la información. Así como no saben que crestas es un backup, tampoco saben escribir rápido y sin errores en un teclado usando los diez dedos, sin mirar y sin usar corrector ortográfico. Y eso es un problema de cultura, porque esas cosas que nos enseñaban en los colegios del pasado han caído por el barranco de la comodidad y la ignorancia. Si la gente tuviese mas cultura informática y más sentido común para hacer las cosas que se deben hacer correctamente en vez de perder tanto tiempo en babosadas, el impacto de este ransomware de baja estofa habría pasado desapercibido. Mientras tanto, mi viejito computador con XP sin actualizar y sin antivirus pero con la partición de arranque congelada con DeepFreeze y mis datos respaldados en discos duros externos siguen ahí, invulnerables y muertos de risa

Hola, soy el pibe de sistemas, y mis clientes me ignoraron por completo cuando les planteé este asunto. Es tremendo el desinterés y lo poco que se entiende sobre informática en las altas esferas de las empresas.

¿Y después de las noticias? Aunque sea sirvió para que tomasen consciencia?

Tomar consciencia? si no los afectan no se dan cuenta del problema y sigue sin importarles.

Me encantaria ver empresas fundirse por perder toda la información o que les inicien juicios por no tener una protección adecuada de los datos de los clientes.

En el laburo habia 3 tipos de backups que tenian que hacerse (si, la empresa usaba soft pirata, por lo tanto olvidate de las actualizaciones), el de grabarse los archivos en dvd todos los dias, el segundo el copiar esos archivos en el pendrive y retirarlo del servidor y el tercero era el de la nube, subirlas automaticamente a dropbox, el servidor fue afectado y perdimos archivos de dias atras, con la reconstruccion de archivos sacandolos de distintas partes se ha podido recuperar parte de la base de datos, con este ataque la empresa ha comprado soft legal y llaves de antivirus para los pcs clientes.

Se aprende de estas cosas y tirones de orejas a los que estan dentro del departamento de sistemas.

Las cosas no van a ser mejores…la verdad esto fue bastante benigno, al punto que ya aparecieron herramientas para desencriptar, y el hecho que el virus era bastante simple de desactivar.

Hay varias vulnerabilidades zero day que las empresas miran para otro lado porque hacer upgrade significa gastar la moneda que no tienen de presupuesto…uno como sysadmin avisa, y queda la pelota en el cliente.

Estamos a la buena de «inserte fe aquí»

Este ataque ha sido muy bien estudiado y programado (nada de infecciones aleatorias) contra empresas (el número de ordenadores personales afectados ha sido mínimo).

Para organizar un ataque masivo como este es imprescindible antes contar con una enorme base de datos de empresas (targets) de todo el mundo, y que serán las afectadas. Ha sido un ataque selectivo.

Este ataque se vive en un contexto previo de ataques rusos conocidos que se sabe han conseguifdo influir en las últimas elecciones de EEUU.

Este ataque beneficia a Microsoft, ya que muchas empresas en el mundo a partir de esto, han decido abandonar definitivamente XP y actualizarse pagando.

Este ataque beneficia también a las empresas de antivitus y de seguridad. Y pone a todos los Admin en alerta.

Además, actualmente se está investigando la relación del reciente presidente electo en EEUU con el gobierno ruso.

Sobre la historia de la filtración de la vulnerabilidad culpando a Equiation (grupo de super elite, de quien se dice vinculado a la NSA, etc.) que luego habría sido víctima de un robo por parte de los Shadows brokers (unos merenarios) hay que sospechar y mucho. Y luego los chinos, Putin y hasta la propia Microsoft culpando a la NSA…

Además, hay detalles, como la traducción a 28 idiomas del WannaCry. Los programadores americanos rara vez traducen a tantos idiomas. Por costumbre asumen que todo el mundo entiende el inglés o, como mucho, traducen a unas pocas lenguas. En cambio, los rusos, como Kaspersky, sí están acostumbrados a traducir sus programas a todos los idiomas. Y hay que tener en cuenta que para unos hackers una traducción correcta a 28 idiomas no es algo sencillo pues no se trata de coger el traductor de Google y darle a un botón. No, necesitan traductores profesionales para que la traducción no sea una chapuza. Y a ver, ¿qué grupo de hackers se va a tomar el trabajo de traducir a 28 idiomas en un ataque dirigido principalmente a empresas y, supuestamente, para pedir un rescate, cuando con solo utilizar el inglés ya habría sido suficiente?

Felicidades por vuestra página. No la conocía y me está gustando mucho.

Fe de erratas:

conseguifdo=conseguido

antivitus=antivirus

decido=decidido

merenarios=mercenarios

Saludos.

Hola a todos, les recomiendo ver esta conferencia en la cual se explican los detalles del ataque: https://www.youtube.com/watch?v=XriZEBQ3x1s

Salu2