Por Nico Rey.

Probablemente si sos un nerd como yo, estuviste esperando al 12.12.12 para que salga Reboot Film, una película que vendía humo al por mayor. Yo obviamente quedé entusiasmado y contaba los días para poder bajarla. Claro, yo soy un fanático de esa clase de películas. The Net, Hackers 1, 2 y 3, Revolution OS, The First 20 Millions Is Always The Hardest y la genial War Games 1 junto con la no tan secuela, War Games 2.

No soy de la clase de personas que se pone a criticar todas las películas, de hecho no se como se hace ni soy un experto en ello, pero cuando hay cosas que me molestan, no dudo en decirlas.

Recordaba como si fuera ayer, a mí de chico, sentado frente a la vieja TV CRT de casa mirando War Games, cuando me emocionaba al ver el WOPR funcionando con todos esos leds y haciendo los sonidos típicos de computadoras de la tele, mientras el chaboncito programaba su IMSAI 8080 sin saber lo que sucedería luego (si no la vieron, por favor, háganlo)

(El pibe se “levantaba” a la minita de la escuela cambiándole las notas por “internet”)

La semana pasada la tuve muy agitada, así que no pude prestarle demasiada atención a la película hasta el mismo día del estreno (18 de diciembre). Lo tenía anotado en la agenda por lo que compré la película (2.99 USD) y la dejé bajando. Ayer la miré.

Todavía no encuentro el adjetivo correcto para esta gilada. Está bien, entiendo que es una película de bajo presupuesto, pero hay errores estúpidos que me ponen muy mal.

La película empieza con un locutor hablando de hackers, de los black hats, white hats y grey hats hackers, en una especie de entrevista con dos programadores (según ellos). Luego de esa breve introducción vemos a una hermosa colorada tirada en el piso de un departamento muy maltratado con un iPhone pegado en la mano. En un acercamiento al iPhone, éste muestra un contador regresivo junto con un código que va corriendo debajo bien de hacker.

La colorada (Stat) perdió el conocimiento, hasta este momento parece que le habían entrado a robar. Bueno, no voy a contar toda la película, y me voy a centrar en los detalles…

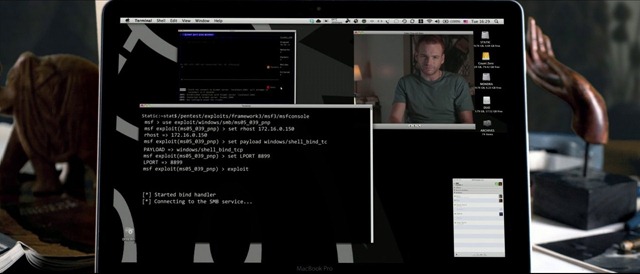

La cosa avanza con un tipo malo, los amigos de la colorada y el enigma del iPhone pegado a la mano. Mientras pasa el tiempo y la colorada está en videoconferencia con sus dos amigos ella va recobrando la memoria. En un punto abre un cajón, saca el cable del iPhone y lo conecta a la Macbook Pro. Oh… algo bien es hacker. Veamos qué va a hacer…

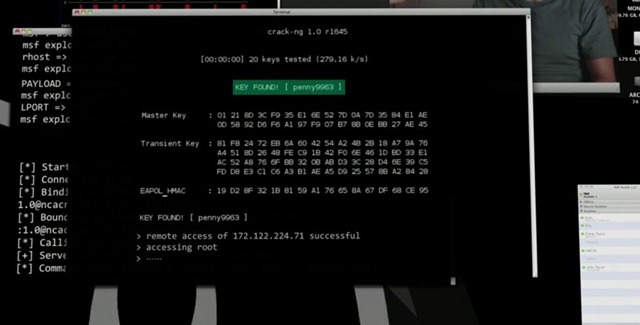

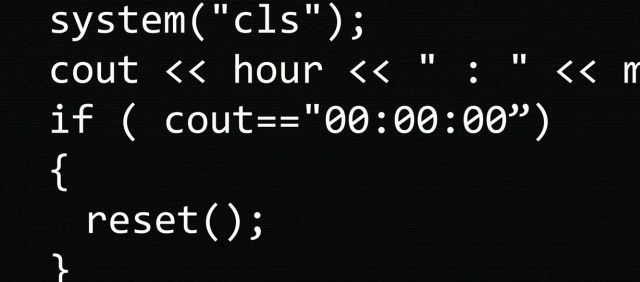

Se conecta por SSH al iPhone, ejecuta el famoso y poderoso software de penentration testing llamado Metasploit y corre un exploit para Windows precisamente el windows/shell_bind_tc.

Primer problema: ese exploit no existe, el correcto es windows/shell_bind_tcp.

Vaya y pase, error de tipeo, problemas de Copyright (!), no importa. Ahora, para qué levantó un exploit de Windows en una Mac conectada con un iPhone? No se.

And suddenly… El exploit de windows (que sirve para darte una shell cmd.exe de windows) abre una ventana de aircrack-ng que se muestra crackeando una password WPA con un diccionario.

Si, así como lo leen (para los que no entienden se los simplifico: es una burrada total).

Ya ahí estaba por tirar el monitor por la ventana, no pueden ser tan tarados. Si hacés una película cualquiera vaya y pase, pero si la vendés como para hackers para gente de computadoras, y ese estilo de personas, ponete las pilas y hacé algo mas creible.

Bueno, la cosa es que el aircrack crackea una contraseña y eso le permite acceder de algún modo a una shell cmd.exe de un windows que está en el iPhone.

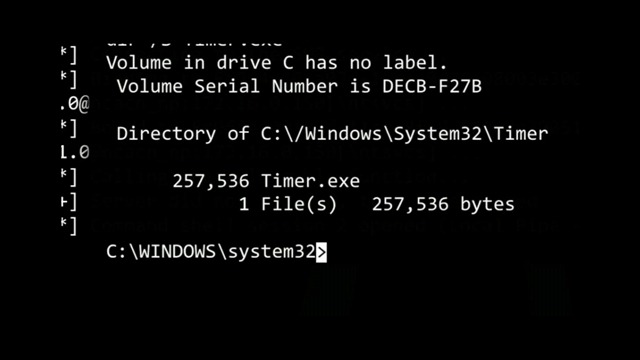

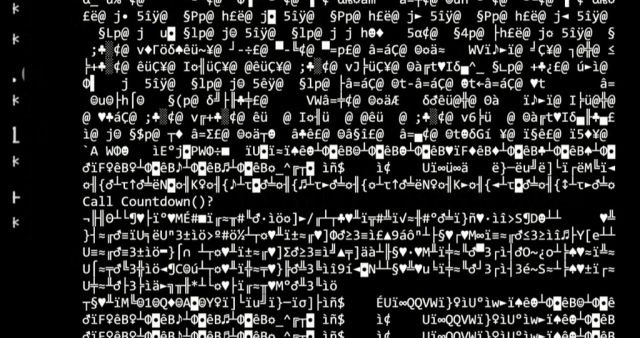

Del iPhone entonces se copia un archivo TIMER.EXE. (si, exe). Y lo edita con un editor de texto sencillo por consola, como vos editás un archivo html, ella edita un .exe compilado.

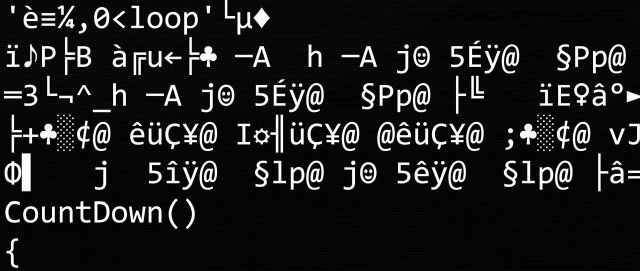

Obviamente cuando abrió el timer.exe en un editor de texto, el editor solamente mostraba caracteres especiales, cuando de repente…

Si, código C plano escrito así porque si entre los caracteres especiales. Y bueno, la cosa es que edita el código C para detener el temporizador del iPhone que iba en cuenta regresiva,

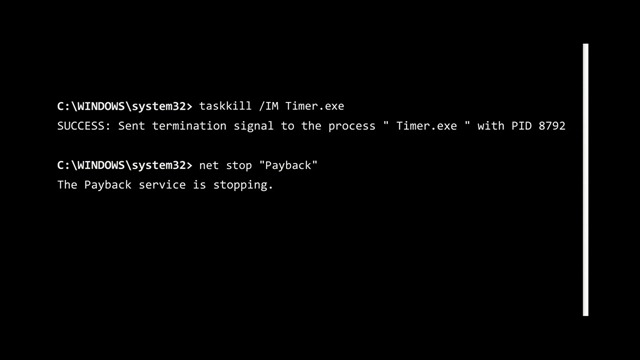

asi que guarda el archivo, mata el proceso timer.exe con taskill (comando de windows) y mete el nuevo .exe modificado dentro del iPhone. Y si, obviamente funciona.

No se que les parecerá a ustedes, nerds. Pero a mi, me parece una tomada de pelo (sumado a que la peli en lineas generales es mala tirando a pésima). Me gustaría leer comentarios de gente que ya la compró o consiguió por ahí. Por mi parte estaré subiéndola en estos días para que mas nerds se enojen

Y me retiro preguntándoles: ¿Qué otros errores imperdonables de películas “geek” recuerdan?

Que HDPs jajaj, no les costaba un carajo conseguirse un asesor que sepa algo…

A mi una de las cosas que me «saca» de una película (me refiero a que si estoy metido en la trama, me devuelve al mundo real donde pienso «que pelotudos estos tipos») es cuando cualquiera agarra una PC, y ante cualquier output de texto o incluso una barra de progreso en una GUI, siempre se escuchan ruiditos como si la PC funcionara a base de que arturito se la garche por el puerto usb… que onda? imaginate si cada vez q tu pc muestra texto o cuando copiás un par de archivos a un pendrive, la pc hiciera una reinterpretación de los sonidos del handshake de un modem dialup

jaja, genial lo de Arturito (o «R2D2» para los fanáticos de acá que nunca faltan).

Recuerdo que hace unos años Nullsoft había hecho un programa que convertía tu PC en una lista para una película, haciendo todos esos ruiditos en las barras de progreso y los campos de texto titilantes… no recuerdo como se llamaba y ahora la página de nullsoft no funciona mas, pero era insoportable mal.

Saludos

no se si es lo mismo, pero tiene su onda

http://hackertyper.net/

La que nunca me deja de causar gracia.

«creare una interfaz grafica en visual basic para ver si logro conseguir su IP», CSI NY.

Mirá que vas a comprar esa mierda jajaja

Mirá que te va a gustar Hackers con la cachetona esa.

Mejor mirá algo mejor como Cruel Intentions, te juro no tiene errores.

Selma Blair + Sarah Michelle Gellar + parque + manta = w00t

Lesbian Kisses Rulezz >=0

Compro muchas cosas. Y NO TE METAS CON HACKERS PORQUE MORÍS EH, MORÍS.

(A Tabris le gusta My Little Pony)

Muy absurda tu crítica. Como si no fuera habitual instalar XP en el iphone, no?

ah, no?

Bue, tonces tenés razon…

Los «hackers» de hollywood pueden hacer quedar bien hasta a Carlín Calvo.

Por otra parte, no estaba ni enterado de esta pelicula, pero gracias por evitarme las puteadas y la indignación. No la veo ni en pedo

Che hablando de Carlin Calvo, te acordas cuando hacia una serie por telefe que se llamaba Hacker y laburar el pierna rubio rasta de verano del 98? era malisima esa serie, me acuerdo un capitulo donde debían robar unos archivos de una empresa de soft y el rubio (que no se como se llama) entro al sistema de la empresa para desconectar las cámaras sacando una tapa de metal de la pared y metió la mano y saco un conector RS232 ya armado, que lo conecto a su toshiba portátil y adivina!!! mato las camaras en 5 segundos, era muy pedorra la serie!!! por eso no duro mucho.

JAJAJAJAJAJJA

Esa serie siempre la quise conseguir pero no está en ningun lado. La vi de pendejo y me mataba.

«Necesito algo mas seguro que una IP dinamica, me pueden encontrar por la mascara de subred» JAJAJAJAJAJAJAJAJAJJAAJ

Voy a comentar en este post viejo sólo para decir «Láser, si lo cruzo me quema». No se salva ni McGyver con esa escena

no es de peliculas, pero como Hackers con Carlin Calvo no hay… estos te abrian una puerta desde una pc!

Vos reite…

http://bit.ly/TZNMnk

Vos fumá

A mi me pone del orto en todas las series y películas cuando agarran una foto digital en resolución bien pedorra (onda, una imagen medio borrosa en 640×480 blanco y negro de una cámara de seguridad), le hacen zoom a una parte de la imagen y le hacen un «alto enhancement guachín» para que se vea perfectamente comprensible.

Eso y el hecho de que todo sistema se pueda hackear simplemente adivinando una contraseña, total, la gente seria no usa certificados, tokens, smart cards, ni nada de eso viteh.

Si! eso es de lo mas molesto que hay… creo que el ejemplo mas claro de esto, es en Enemigo Publico del muy querido Will Smith, esa película esta llena de cosas fantasiosas como esta, por ejemplo la escena donde revisan la bolsa de compras para ver si metieron ahí el vídeo.

Te canto un ejemplo bien claro, Venganza Implacable, cuando el padre de la rubia recupera el Nokia N73 y le hace un alto zoom a una de las fotos y por el reflejo en un teléfono publico cromado saca quien rapto a su hija, es un capo ese tipo!!!!

De otra película, recuerdo el tipo ese de Duro de Matar 4.0 que se hackeo toda la maldita internet con un celular arcaico creo que era un nokia 9300 (Symbian).. Me parece que de todas las películas de duro de matar la 4.0 a sido la menos creíble en todos los aspectos.

Die Hard siempre tiene ese «realismo mágico», pero hasta la 3 era sólo de acción. Bueno en la «4.0» se suma la informática pero igual, dentro de todo, tiene cosas aceptables y da a entender «los riegos».

Pero exagera con lo del nokia y el bmw.

Lo del Nokia y BMW me hizo acordar a esto:

http://www.youtube.com/watch?v=-6TNtCvg3Z0

Eso pasa en James Bond

No soy nerd, pero me engancho por el lado de la crítica de cine.

Sé que te entusiasmaste por el tema, pero una lectura de la ficha técnica del film te hubiera dado varias razones para bajar el nivel de expectativa y el consiguiente desencanto.

Es el primer film del director, independiente y con un presupuesto de 12.000 dólares. ¿Consultores con conocimientos tecnológicos? ¡No deben haber tenido ni catering!

Pero consolate, hay grandes historias de «si pasa, pasa» en el cine geek o de cualquier otro tipo.

Una de mis favoritas está referida a «El planeta de los simios» (Franklin J. Schaffner; 1968). Alerta de spoiler. Un grupo de astronautas aterriza en un planeta raro donde una raza de monos inteligentes tiene esclavizados a los humanos. Los muchachos de la NASA la pasan muy mal, hasta que 30 segundos antes del final se dan cuenta de que hubo una menesunda con el tiempo, que están en un futuro post- apocalíptico y en la Tierra.

Pregunta: ¿Los astronautas no tienen los suficientes conocimientos como para reconocer su propio planeta sólo con mirar el cielo? Los astrónomos y pilotos se deben haber arrancado los pelos, pero para el resto fue un film muy verosímil y con el tiempo obtuvo su lugar entre los clásicos de la sci-fi.

Ah… también disfruté mucho con «War Games».

Silvana,

No te metas con Planet of the Apes original porque se termina nuestra amistad Yo en muchos aspectos la sigo notando «realista» comparada con otras burradas.

Y War Games bueno… nunca pasará de moda.

Para los que les gusta el genero anime, tienen Battle Programmer Shirase.

Una de las pocas series donde hacen referencia a un hacker como tal, aunque exagerándolo alevosamente. El tipo hackea la ventilación de toda una empresa desde un celular común, o suelda 5 teclados a un conector para poder escribir mas rápido y cosas así.

Ni con BPS hago que nico rey mire anime.

Olvidenlo

mmm nose para mi tmb esta maso maso esa serie, prefiero Summer Wars aunque no es de hackers en si esta buenisima.

Guillermo: ¿Qué parte de «para el resto fue un film muy verosímil y con el tiempo obtuvo su lugar entre los clásicos de la sci-fi» no entendiste?

Yo estoy en ese resto que entró como caballo en la trama y se enojó con «eso» que hizo Tim Burton.

Pero lejos de la pantalla la pregunta racional se impone y tiene gracia.

Jajaja tengo curiosidad por la peli, a pesar de la critica la voy a buscar. Y es posta, hace falta saber conceptos básicos de computación para darse cuenta de que es cualquier cosa.

Y en Día De La Independencia?, si bien no trata sobre hackers, me mata la parte cuando le mandan un virus a la nave extraterrestre, jajja, una civilización muchísimo mas avanzada que la nuestra que usa una computadora con tecnología x86 o powerpc porque me parece que la notebook que usan es una macbook, creo, igual unos boludos los aliens esos, nunca escucharon de servidores redundantes y todos esos chirimbolos che…. ajajajaj

La progracion es logica y Matematica, en teoria asi como se pueden traducir idiomas muertos y desencriptar mensajes se podria entender como funciona el soft de una civilizacion extraterrestre mas avanzada, claro que en dia encontreo como interfacear la parte de hard de las naves todos los protocolos de redes, le encontro errores de seguridad y programo un virus para lo cual debe haber tenido un compilador para ese sis op lo cual logicamente lo debe haber hecho en el mismo dia.

Y, digamos que para hacer todo ese análisis y programación con tecnología extraterrestre, un buen grupo de ingenieros tardarían unos cuantos siglos. Pero como es Jeff Goldblum, lo hizo él sólo en un sólo día con una MacBook.

Para para… hay una Hackers 2 y 3

Yo conozco la del 86 nada mas… yaaaaaa me pongo a buscar xD

Son todas malas

Sr,

usted es fanatico de My Little Pony. Disculpe pero su opinión es descartada automaticamente.

Qué viste en hackers? además de Angelina.

Hay una que es «Cyberpunk» donde actúa Angelina Jolie.

Eso solamente la convierte en buena.

Otro anime relacionado con el ciberpunk y la cultura hacker que todos deberían tener es «Ghost in the Shell»…si no la vieron consíganla para ver el 31 cuando estén al dope…

¡Ciberpunk! El anime «Serial Experiments Lain» (Ryutaro Nakamura; 1998) es estupendo.

Lain descubre que una condicipula suicida «vive» en una especie de limbo virtual y se vuelve geek para encontrarla.

A mí me pegó por el lado fantástico, pero supongo que super computadora que armaba la chica en su habitación dejaría mucho que desear desde el lado estrictamente tecnológico.

Amo Lain. Me gustaría más que Nico Rey mire Lain antes que BPS, creo que eso si puedo lograrlo.

Gracias por tomar el tiempo para revisar nuestra película desde el punto de vista técnico. Agradecemos sus comentarios y quiero tratar de abordar algunas de las observaciones. No somos fluidos en español, responderemos en inglés. lamentable pero apreciamos su tiempo.

Director Joe Kawasaki responds to hacking comments:

On the tech crits you mentioned, some notes from our code consultant (who would say this better than any one of us) regarding the whole windows commands on a mac issue. Mostly, because this is something that has been brought up several times, and so we want to set the record straight:

«I can understand it from his perspective that it would seem inaccurate but in reality it is a hack where she gains access to a windows machine from her mac.

i.e. when you use metasploit and hack into a box, you land into the victim’s machine and get the target’s command console (terminal). If they saw it close enough there is a section where stat is typing LPORT and RPORT.

These are signature comands when you are hacking into a machine using metasploit. So even if you are on linux or unix or a mac, hacking into a windows box once you are in the victim’s machine (windows) you get the victim’s terminal (command prompt) and you type their commands (windows commands).

Again, the real hack has a lot of commands to be typed and a lot of responses – around 10 to 15 mins worth…»

Unfortunately, certain things in the programming narrative had to be forsaken for the actual story narrative. We did have some long discussions with the coders to work it within the editing and structure of the film, so any discrepancies are certainly not their fault. For all of that, Joe and Sidney take full responsibility. We did the best we could to be relevant and accurate in so much as giving a slightly better representation of what hackers/programmers do than most films (where usually they’re just typing non-sensical garbage, or with text that is about 100 times larger than anything we would ever see on a working screen).

One of the surprising things about DEFCON was that during our long Q&A, no one brought up anything about the inaccuracies in the actual screens (believe me, we know there are quite a few). But we think in context to the rest of the film and to carry the story along, we hope they (the hacker/programming community) were able to forgive us those discrepancies for the latter.

And for anyone who isn’t tech-oriented or a hacker, none of this makes a difference. They gloss over all of that and just follow the main story line (in their minds, they may as well have been typing gibberish). Any bits that actually were straight programming language, or where actual tools of the trade may have been used, are specific nods to the hacker/programmer community, to say, hey, we did our best in that because we respect what happens and what you do. We promise to give further due-diligence and work toward securing the proper details in any future endeavors with this subject Thank you for your time. Please email us any comments or further questions to our producer Sidney Sherman, [email protected]. Thank you again for supporting the film with your purchase and for taking the time to discuss it here.

Ah esto si que no lo esperaba.

Sabés si un día James Cameron escribe en alt-tab?

It’s really awesome that you guys took the time and effort to reply in this post! Even in a foreign language in a blog that, albeit is really good, doesn’t focus on movie critics

I didn’t watch the movie, but for this move you’ve earned some respect folks

Regards

Thank you! We want everyone to know that we actually did make a great effort to have the coding shown in the film be accurate and real to the best of our ability and still tell the story properly.

Cheers.

C:\nmap.exe -sU

ohh… alto hacker «soy como la triniti» en matrix hackeando con nmap y lineas sacadas del manual… ojo que apago toda la ciudad….

Como diria un buen amigo mio al ver esta pelicula «Subnormales David subnormales everywhere!!»

Quizás la cuenta regresiva era la alarma para ir a laburar, o el recordatorio de un cumpleaños y la mina la borró!

Hasta hace poco en Hollywood (seguro lo siguen haciendo) hacian q las «llamadas de secuestro» o lo que sea duren unos minutos asi la policia les sacaba el numero de telefono.

Ja y lo usaron miles d veces.

Creo que el error mas GARRAFAL QUE VI en una peli (no hacker o simil) fue si mal no recuerdo X-men origins: wolverine: donde villa gesell es un lugar con montañas, eso es imperdonavle para semejante produccion y saga como es X-MEN. me dio mucha rabia esoo!

Lo peor? uh te falta ver muchas pelis

Tirame titulos, así me rio/lloro un rato.

En Troya hay llamas (ola k ase) y son animales de sudamerica. En gladiator el chabón va de Germania a Mérida en caballo y en un ratito. En armaggedon salen en todo el mundo a ver el cielo, pero en todos lados es la misma hora. En Jurassic park se ve San Jose (costa rica) y tiene costa, pero no deberia (es una ciudad sin mar). Y la peor (por todos catalogada la peor), Submerged con S. Seagal transcurre en Uruguay, pero no ves nada uruguayo y aparecen textos en italiano (pero los personajes dicen que es español) y los teléfonos publicos están en catalán.

En su momento, y de esto hablo de épocas de 486, supe modificar archivos .EXE con un editor hexadecimal.

Había conseguido un programín de línea de comandos que convertía un .BAT en un .EXE, pero era shareware y dejaba un cartel odioso en pantalla. Para «arreglar» la situación hacía la edición manual del .EXE cambiando el cartel por uno más conveniente y después lo pasaba por otro programa más que optimizaba el .EXE y lo dejaba «irreconocible».

…

La descargue y la vi, como argumento me parecio mediocre. Por los hacks, bueno, es una pelicula.

Me hace recordar esto, Hollywood y la informática:

http://www.youtube.com/watch?v=gF_qQYrCcns&

[…] es un Ping de alt-tab que me roba las […]