Últimamente me ando peleando bastante con rootkits, una de las pestes informáticas más grandes que existen.

Desde hace un tiempo, existen 2 tipos de Malware: El fácil de eliminar (más que nada en los Windows modernos) y los malditos virus/rootkits que son tremendamente dificiles de eliminar en un sistema infectado.

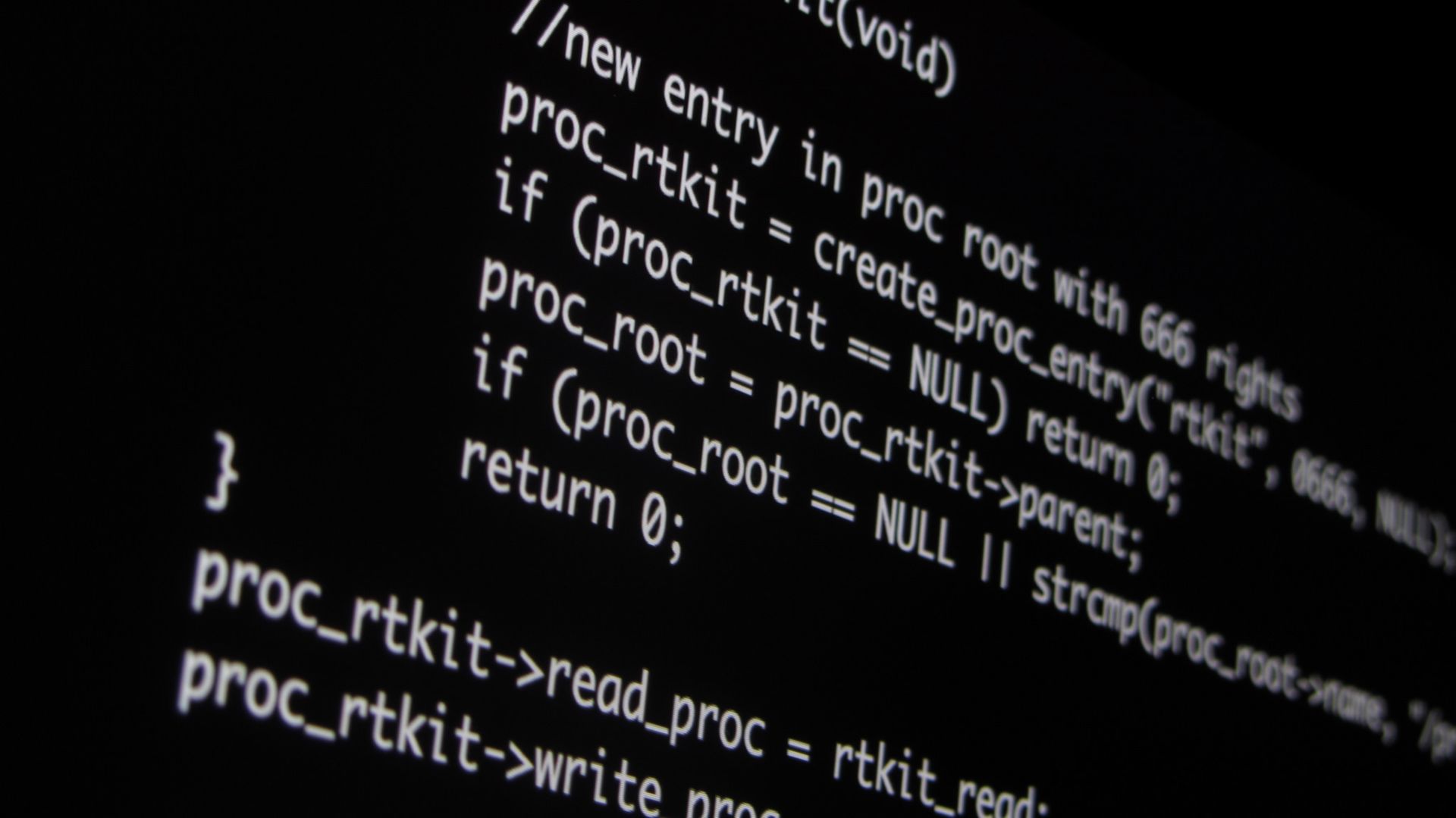

La enciclopedia libre dice: Un rootkit es una herramienta, o un grupo de ellas que tiene como finalidad esconderse a sí misma y esconder a otros programas, procesos, archivos, directorios, llaves de registro, y puertos que permiten al intruso mantener el acceso a un sistema para remotamente comandar acciones o extraer información sensible, a menudo con fines maliciosos o destructivos.

Traducción: Un rootkit es una de las herramientas más hijas de put* de la informática.

Buscando un poco más de info, me encuentro con esta entrevista a Steve Gibson.

(traducción con errores, creditos a quien escribe)

Lo que hace es, esencialmente, modificar la forma en que el sistema operativo en sí funciona. Comprometiendo al Kernel, como sabràs, en la terminología del sistema operativo tenemos la noción de un núcleo, que es el sistema operativo básico.

Y, a continuación, usted contará con aplicaciones que se ejecutan como clientes de ese sistema operativo. Así, un programa que se está ejecutando como Corel Draw o Outlook o lo que sea, ese es un cliente del sistema operativo.

Bueno, también lo son los escáneres de spyware.

Así que cuando el que se está ejecutando incluso un escáner de spyware se comunica con el sistema operativo, por ejemplo, con dos llamadas a la API que piden «encontrar primer archivo» y «encontrar siguiente archivo.»

Así que, si quiere hacer un listado de directorio, le pide «encontrar *.*,» primer archivo y el OS le devuelve el primer archivo. Y luego, sucesivamente, le pide «encontrar próximo», «encontrar el próximo», hasta que no devuelve más archivos, un trabajo simple para el sistema operativo, en definitiva, eso sucede cuando alguna aplicación escanea en busca de archivos infectados.

Bueno, imagine si algo altera la manera en que la funciona «encontrar primero» y «buscar siguiente», de modo que algo intercepte la comunicación aplicación – sistema operativo . De repente cualquier programa ejecutándose en el sistema operativo no verá ninguna de los archivos que ese «algo» quiera, a ese «algo» le llamamos rootkit, y a los archivos escondidos, archivos «rootkiteados»

Hay un frase muy interesante en en.wikipedia al respecto:

La reacción típica de un Sysadmin experimentado cuando encuentra un sistema rootkiteado es guardar todos los datos, formatear y reinstalar el OS, esto es porque es conocido que muchos rootkits no pueden ser completamente eliminados.

Los odio, aparecen de la nada, el usuario no tiene ni idea que hizo click y está ahí… y a mi siempre me llaman por otra cosa que nada que ver, y cuando caigo… SORPRESA. Por suerte me tocaron ultimamente medios rootkit, que lo que logro es que no se ejecuten más, pero nunca queda limpia la pc sin formatear y como no quieren que me lleve la pc ahí queda. Trabajo feo pero no me dejan otra opción.

Igual, yo por mi parte termino cobrando mas por sacarlo que por formatear.

como se puede saber cuando se ejecuta un rookit?

Yo iba a preguntar lo mismo.. como podemos saber si estamos infectados? Podés recomendar algunas scanners (o como se llamen) que sean confiables? Gracias!!

Me sumo a la pregunta: ¿Cómo saber si un rootkit hijo de p*** se está ejecutando en mi PC?